Последние новости

Replicate теперь часть Cloudflare: новый этап развития платформы для разработчиков

Компания Replicate объявляет о присоединении к экосистеме Cloudflare. Это решение открывает новые возможности для разработчиков, позволяя запускать и...

ЧИТАТЬ ДАЛЕЕ![FLUX.2 [dev] от Black Forest Labs: революционная модель для генерации фотореалистичных изображений теперь в Workers AI](/uploads/posts/2025-12/12c3e797ca4348ab8c3dd64d174ae937.webp )

FLUX.2 [dev] от Black Forest Labs: революционная модель для генерации фотореалистичных изображений теперь в Workers AI

Эта передовая модель с открытыми весами доступна для использования в облаке. Она позволяет создавать изображения высочайшего качества, максимально...

ЧИТАТЬ ДАЛЕЕ

Как понять, что на сайт идёт DDoS‑атака: полный гид для владельцев и администраторов

Представьте: вы проверяете сайт утром — всё работает. Через час клиенты пишут, что не могут оформить заказ. Вы пытаетесь зайти, но страница не...

ЧИТАТЬ ДАЛЕЕ

Понятный FAQ о DDoS-защите

C DDoS-атаками связано множество мифов — большинство людей не понимают, что это означает этот термин и используют неправильно. Мы решили, что это...

ЧИТАТЬ ДАЛЕЕ

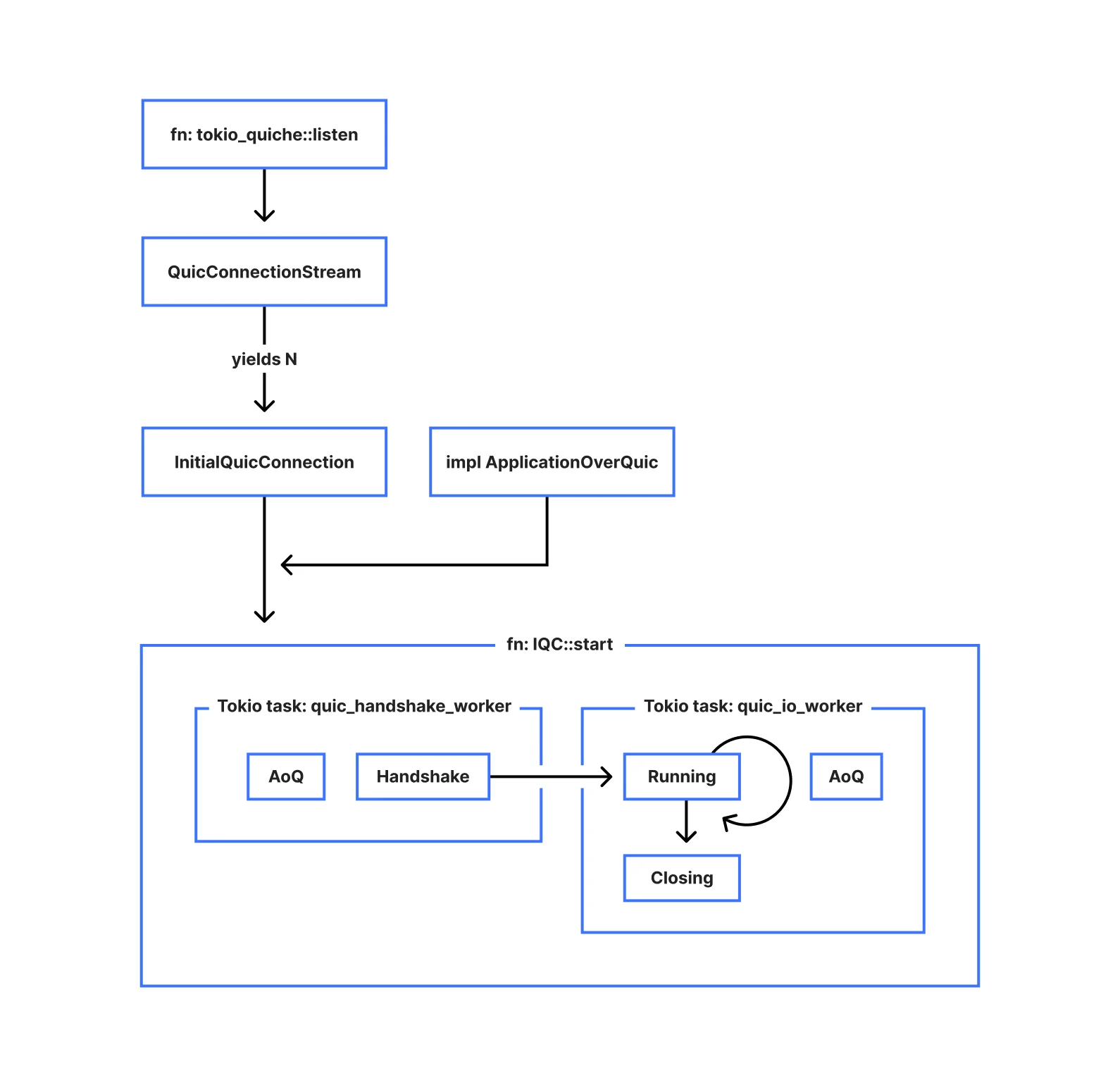

tokio-quiche: Асинхронный QUIC и HTTP/3 для высоконагруженных проектов

Библиотека обеспечивает асинхронную обработку миллионов HTTP/3 запросов в секунду с минимальными задержками и высокой пропускной способностью. Это...

ЧИТАТЬ ДАЛЕЕ

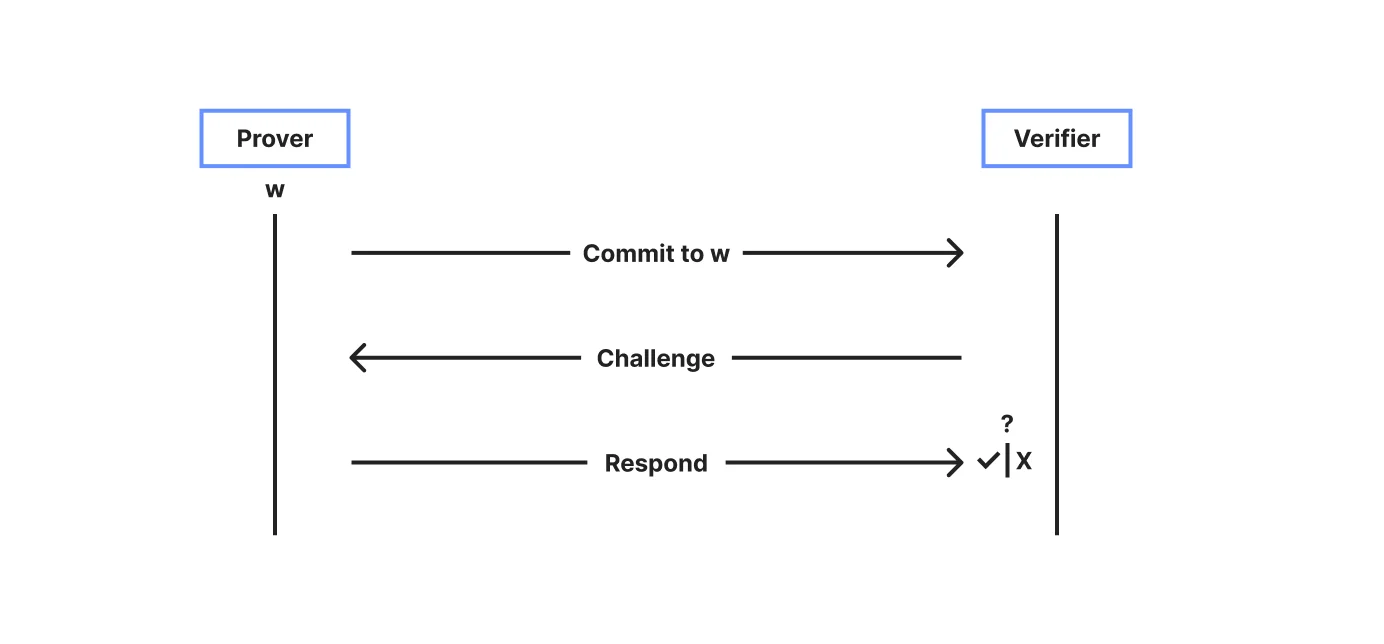

Анонимность в цифровую эпоху: как защитить личные данные от квантовых атак

Цифровой мир переходит на анонимные учетные данные для защиты приватности, однако существующие системы уязвимы для атак квантовых компьютеров. В...

ЧИТАТЬ ДАЛЕЕ